曾经无害的 Polyfillio 代码现在使超过 10 万个网站面临攻击 媒体

Polyfilljs 安全危机:超10万个网站遭受攻击

关键要点

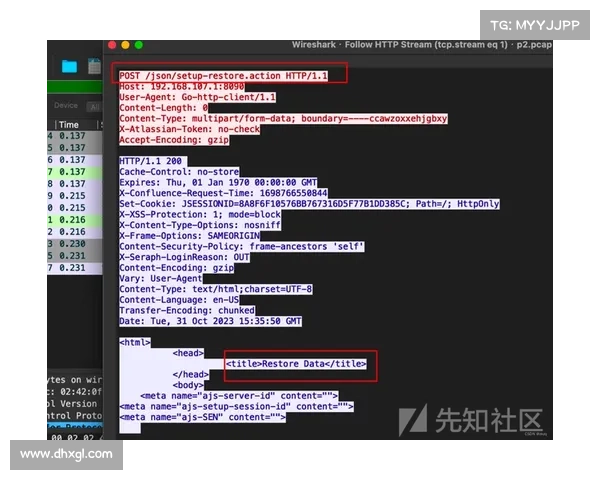

超过100000个使用Polyfilljs开源项目的网站面临恶意攻击,流量被重定向到体育博彩和色情网站。Polyfilljs曾用于支持过时浏览器的开源代码,现在被利用进行多种恶意活动。安全专家警告,对第三方开源维护者的安全做法依赖存在固有漏洞,呼吁加强供应链安全措施。超过100000个采用曾经流行的 Polyfilljs 开源项目代码的网站正受到恶意攻击,流量被重定向到体育博彩和色情网站。Polyfilljs 是一款曾被 Webseiten 用于支持过时浏览器的开源代码。根据6月25日的一篇博文,Sansec的研究人员警告称,使用Polyfill代码的网站现在正在根据站点的超文本传输协议HTTP头动态生成多种恶意活动,从而允许多种类型的攻击。HTTP头是超文本传输协议HTTP请求和响应中的字段,包含额外的信息和元数据。根据Mozilla词汇表,这些信息通常对最终用户不可见,只有服务器和客户端应用程序可以处理或记录它们。

曾经合法,如今凶险,专家警告

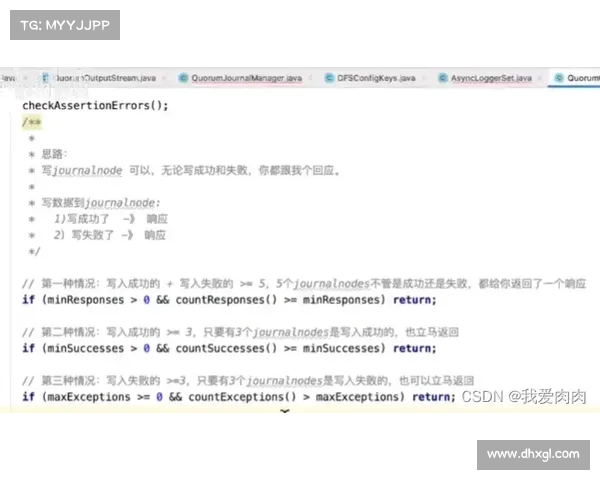

Sansec的研究人员指出,流行的开源网站 cdnpolyfillio 最近被中国公司 Funnull 收购。销售不久后,Sansec发现使用 polyfilljs 开源库的网站通过嵌入 cdnpolyfillio 的任何网站“向移动设备注入了恶意软件”。研究人员发现特定的恶意软件将移动用户重定向到一个使用假冒 Google Analytics 域名googieanaiyticscom的体育博彩网站。据Sansec研究人员称,这段代码具有防反向工程的保护,并且仅在特定的移动设备和特定时间激活。

10万网站面临风险

Polyfillio 在电子商务、金融、媒体娱乐和医疗等多个行业的广泛采用,为恶意行为者提供了庞大的网络,资助者Critical Start的网络威胁情报研究分析师Sarah Jones表示:“这一事件突显出依赖第三方开源维护者的安全做法固有的脆弱性,强调了在开源社区中需要实施强有力的供应链安全措施。”Jones补充道,“组织必须对采用的库实施更严格的审查程序,并优先进行定期的安全审计以减轻这种风险。此外,开发人员在将第三方代码集成到项目时需要更加谨慎。”Sectigo的产品高级副总裁Jason Soroko解释道,开源项目在很大程度上依赖第三方库,例如polyfillio,以确保浏览器兼容性。Soroko 指出,Funnull没有进行适当沟通就接管这一资源,显示出转移潜在关键资源控制权的风险。“了解谁在维护依赖和有明确的维护与转移计划至关重要。”Soroko表示。“这次攻击的复杂性以及动态负载针对特定设备的特征,显示了网络威胁的发展和持续监控的必要性。”他补充说,谷歌迅速采取行动阻止受感染网站上的广告,以及研究人员的警告,突显出社区保持警惕的重要性。他还提到,Polyfill 服务项目的 creator Andrew Betts 对现代浏览器中对 polyfill 需求减少的警告,表明未来的攻击面会减少。

蚂蚁加速器